拉响警报并不等同于在门上安装安全插锁,这也许可以解释为什么“9.11"事件后,虽然关于网络恐怖主义和在线安全的恐慌随之剧增了,但几乎很少有美国企业或组织机构为保护他们的计算机系统免遭侵袭而采取任何新的措施。

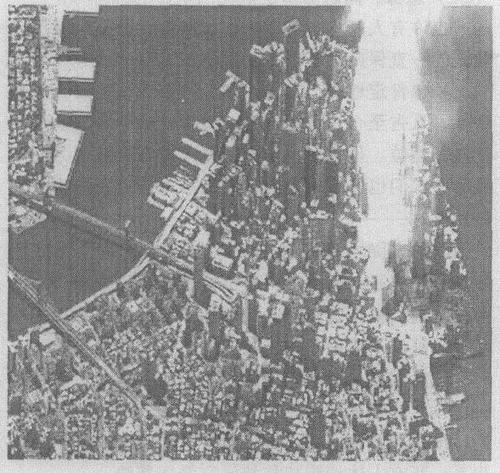

“9.11”袭击后卫星拍摄到曼哈顿上空依然硝烟弥漫

哈里斯 · 米勒(Harris Miller)曾希望现在会是另外一种情形。回想到“9.11”事件之前,他对美国人民关于网络恐怖主义和在线安全而提出的警告被置之不理。“我感觉自己就像是西西弗斯。”身为美国信息技术协会主席的米勒先生说道,“不断地将石头推向山顶,但它总是如此反复地滚下山来。”因为他对要求在网络安全问题上需要更多认识和更快行动的恳求被一贯地忽视了。他还说到,无论是对于美国政府、企业公司或是个人,计算机安全事宜一直被列为是“10项条款的清单中的第11个项目”。

随着“9-11"恐怖袭击发生后,人们逐渐地感到恐怖事件可以在任何地方发生,这也就包括了国家计算机网络以及所有与之相连的重要系统。“这真的是给我们敲响了警钟。”马里奥 · 科雷亚(Mario Correa)如是说。他在商业软件联盟担任因特网和网络安全政策主管,这是一个位于华盛顿的行业疏通组织。

网络安全专家们预计他们所提出的建议最终将会得到重视,企业公司和政府部门将会支撑起他们的网络防卫系统。有些人甚至提到了因恐怖袭击而崛起的这项行业的所谓“安全奖金”。国际数据集团作为一家杂志的出版商,甚至宣布了一本名为“首席安全执行官”(CSO)的新杂志的诞生——主要针对将来可能会成为企业首席安全执行官们的。.自从“9.11"恐怖突袭以来,究竟发生了什么改变呢?事实上,并未发生许多改变。一个接一个的调查表明,无论企业公司或是政府部门,仍对网络侵袭无甚抵抗力。实际上,2002年夏天由商业软件联盟进行的一项民意调查显示,一些负责各自公司网络安全的人员中,有60%的人相信在今后的一年中,美国商业将面临一次重大网络袭击。

由美国白宫网络安全顾问理查德 · 克拉克(Richard A. Clarke)领导的网络安全小组,目前正忙于一项计算机安全框架工程。人们期待着它能研究出适用于政府、企业甚至个人用以保护因特网的安全措施。

然而这些担忧和框架工程,还尚未纳入到财政预算之中。斯蒂夫 · 亨特是一家高科技分析公司——Giga信息集团的副总裁,他说,这一年来在安全保障项目上的财政支出没有起伏,“*2002年安全方面的市场将不会盈利。”Sanctum企业是一家位于加州圣克拉克地区的安全防卫公司,他们对10家客户作了详细的调查,结果显示其中只有3家由于“9.11"事件而采取了新的因特网安全措施。

安全方面的其他领域,诸如信息技术系统的灾难战备状态自“9.11”事件以来也同样受到重视。但如同网络安全一样,也几乎没有资金的投入。在为AT&T进行的民意调查中,被提问的公司中有73%声称,他们在“9-11"事件后重新审查了公司在灾难后的恢复计划,但只有十分之一的公司表明在突袭后商业灾难计划成为公司的头等大事。

“这在经济不十分景气的时候也不是什么特别令人惊讶的事情,如今大部分信息技术开支集中于能为现有系统带来增值的改进工作上,RSA数据安全公司的首席执行官阿特 · 科维罗(Art Coviello)如是说。在2002年年初举行的首席信息官员会议中,科维罗先生回想起官员们所列出的2002年3大工作重点就是“缩减开支,缩减开支,还是缩减开支”。“然后接下来的重点就是在现有的基础上盈利更多,”他说,“其次再是安全问题。”

“缺乏实际行动的部分原因是对于能否完成使计算机系统安全这项任务而产生的疑惑,”Trusecure计算机安全管理公司的技术主管彼得 · 蒂佩特(Peter S. Tippett)如此分析道。试图弥补每一个软件的薄弱环节,并将此运用到每一台电脑和每一个网络上去,这对许多机构来说是一项最全面而又是难以完成的任务。

设在卡内基梅隆大学里由联邦政府出资的计算机软件监测和数据清理小组,他们在2001年就证实了2437项软件的薄弱环节,但在计算机网络侵袭事件中,只有少于1%的薄弱点被加以利用。蒂佩特先生提示说:“为什么我们不先弄明白什么是最基本的安全呢?”他提出造成各大公司尚未采取决定性行动的另外一个原因,有可能是安全行业专家们正越来越感到网络恐怖主义的威胁被过分夸大了。他强调虽然现在全球计算机网络日益加强了与一些重要系统的联结,诸如电力网络系统和电讯网络,但是一个网络恐怖系列事件不可能事出无因,也不可能为内部自我破坏。反之,这样的一个网络袭击很可能与有形的袭击联系起来,主要目的是为了引起更大的混乱。他把这种破坏比喻为“雪上加霜”。不过,蒂佩特先生和其他的安全专家们仍认同这一点,即美国国家计算机网络需要更强而有效的防卫支撑。

克拉克同时也是总统关键基础设施保护协会的主席,他认为真正的警钟是在2001年9月18日敲响的,而不是9月11日。那天一个名为Nimda的劣性计算机软件在全球与因特网联接的计算机中传播开来,直接造成了数十亿美元的巨大损失。Nimda软件侵袭计算机后并自动安装“后门”以供黑客袭击,它的创造者至今尚未被证实。

““9.11”事件令每一个在美国的人考虑到人身安全问题,”克拉克先生说,“但“9.18”事件让他们想到了网络安全问题。”自那以后,软件公司对那些被Nimda利用的软件谨慎起来。微软公司为此停止了软件开发工作近两个月,而耗资一亿美元来分析视窗软件的缺陷以及培训微软的工程师们“可信任计算机操作"技术。

克拉克还谈到,其他主要的软件开发商也同样宣布了在软件设计中将安全引申为“中心思想”的理念。至于那些以前忽视网络安全的行业,克拉克以电力能源公司为例,他们除了广泛地应用编码来保护数据以免他人窥探,还设置了防伪鉴定系统保证只有被授权后才能进入关键的系统。

而政府部门也通过支撑起自己的防卫系统来开始对他们的口头表述做出实际行动。美国政府为了加强联邦网络的安全,提议在2003年财政预算为42亿美元,比2002年度增加了56%。

但是政府只能做到这些了,因为大多数需要被保护的网络和系统都在私人手中。克拉克说:“政府不会去保护医院、银行及铁路等等,他们必须得自我保护。”

根据早期立法草案,美国国家标准和技术研究所,曾规定何种类型抗病毒和防火墙软硬件可以被用在政府系统中。科雷亚的小组担心这些规范很快就会过时,因为诸如抗病毒软件,它必须随着新病毒的不断出现而保持其自身的发展。

所以科雷亚的小组要求此类规范法案只需明确执行性能的目标,要求任何防火墙软件有能力阻挡病毒的入侵。“你得从工作性能基础上制定这些安全标准,而不是从技术基础上,”科雷亚说,“不然它们在一个星期之内就会被淘汰。”在网络安全的发展前景上亨特对此持乐观态度。一年多前的一次调查中显示,只有30%的公司声称他们有负责将安全与实际商业风险结合起来工作的专职人员,但现在差不多有90%的公司有专门负责这方面工作的人员。

“这不是在花费上翻一倍的改进,”亨特先生说,“这是在质量上的改善,意味着过去遗留很多漏洞的管理方式,正稳妥地被应答程序所取代。”甚至哈里斯 · 米勒说他最近并不那么感觉自己像西西弗斯了。“尽管私营部门对网络安全的关心比以往多得多,但还是有很长的一段路要走。”

[Ihe New York Times,2002年9月9日]